Mauvaise nouvelle pour les fans de League of Legends, vu que des millions de joueurs ont été les cibles d'une attaque par phishing sophistiquée.

La découverte a été faite par Avast, leader mondial de la sécurité digitale.

Qu'est-ce une attaque par phishing ?

L’hameçonnage ou "phishing" est une technique utilisée par les pirates informatiques pour obtenir des renseignements personnels et usurper l'identité d'un internaute.

La technique consiste à faire croire à la victime qu'elle s'adresse à un tiers de confiance (une banque, une administration...), dans le but de lui dérober ses mots de passe, son numéro de carte de crédit...

A cet effet, le pirate réalise une copie exacte d'un site web, ce qui permet de faire croire à la victime qu'elle se trouve sur un site officiel. Pour se connecter, l'internaute saisit ses identifiants, qui seront récupérés par le pirate. Ce dernier aura accès à toutes les données personnelles de l'internaute.

Le pirate peut envoyer les liens des faux sites par courrier électronique ou SMS par exemple.

Pourquoi cibler League of Legends ?

Ces dernières semaines, une nouvelle attaque par phishing a fait son apparition. Elle cible les joueurs évoluant sur League of Legends, jeu qui a été lancé il y a une décennie par Riot Games. C'est un jeu de type MOBA (qui signifie "arène de bataille en ligne multijoueurs" en français) et l'un des jeux les plus populaires dans le monde, avec des dizaines de millions de joueurs actifs chaque mois.

League of Legends est donc une cible de choix pour les fraudeurs.

Qui est visé par cette attaque ?

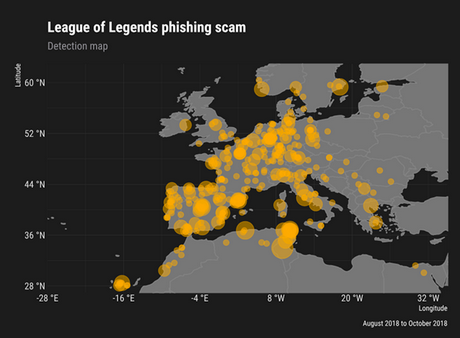

Les principaux pays impactés par cette attaque sont la France, l'Allemagne et l'Espagne.

Les premiers visés sont les joueurs de League of Legends bien évidemment. Mais pas seulement.

Effectivement, les internautes ont tendance à utiliser un mot de passe identique pour de nombreux services (compte Paypal, messagerie..). Cela signifie que même si vous avez un compte sur League of Legends et ne jouez jamais dessus, le pirate est susceptible d'avoir accès à d'autres services si vous mettez un mot de passe identique.

La réutilisation d’un même mot de passe pour différents services est fortement déconseillée. Par ailleurs, la variation des caractères utilisés (un mélange de majuscules, de chiffres ou de caractères spéciaux par exemple) est un élément crucial pour la sécurité.

Comment fonctionne cette attaque ?

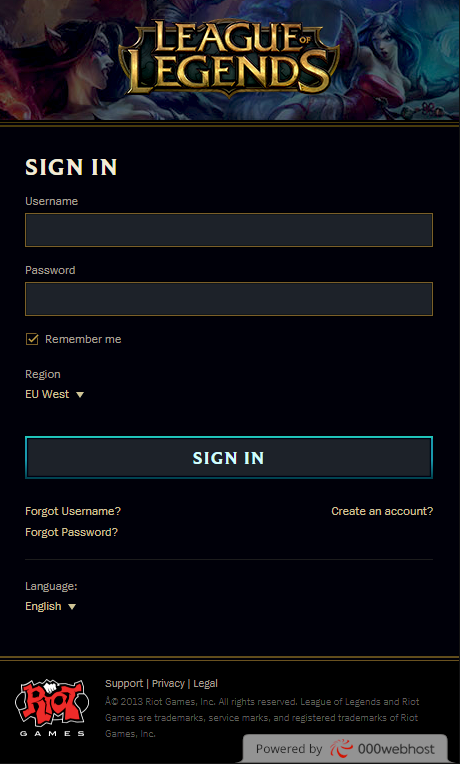

Les pirates ont créé une page de connexion ayant un design similaire à celle du site officiel.

Les liens de réinitialisation du mot de passe ou d’accès au compte semblent pointer sur le véritable site de Riot Games.

A première vue, cela semble fiable.

Cependant, nous observons un logo en bas de la page ; celui-ci fait office de signal d'alerte : : le site en question est hébergé chez un hébergeur gratuit nommé "000webhost". Or les grandes entreprises comme Riot Games utilisent très rarement des hébergeurs gratuits.

Notons que les escroqueries par phishing n’occupent pas beaucoup d’espace disque et n’ont pas besoin des fonctions avancées fournies par les services web payants. D'où l'utilisation réquente d'hébergeurs gratuits. Il faut aussi préciser que certains hébergeurs gratuits fournissent des certificats SSL.

D'autre part, certains éléments de l’interface utilisateur ne fonctionnent pas correctement.

Impossible de cocher la case "Remember me" ou de sélectionner une zone géographique spécifique. L'option est bloquée sur "'Europe de l'ouest". Cela devient de plus en plus suspect.

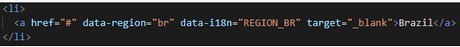

Ensuite, nous examinons le code HTML associé : le lien redirige l'internaute uniquement en haut de la page, par le biais du code "« href=”# »’".

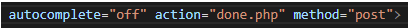

Si on clique sur l'onglet "sign-in", les identifiants sont envoyés vers le fichier "done.php" (et probablement à la messagerie du pirate) ou sont stockés pour une utilisation ultérieure.

Une adresse URL désigne en réalité une chaîne de caractères utilisée pour identifier les ressources disponibles sur Internet (documents HTML, images, sons...).

Les éléments de base d’une adresse URL sont le domaine de premier niveau, le nom du domaine et le sous-domaine.

Le domaine de premier niveau (TLD) est généralement le dernier "label" de l'adresse URL ; les extensions fréquemment utilisées sont : ".gov", ".net", ".com", ".edu"...

Le nom du domaine représente généralement le nom du site web, associé au nom d'une entreprise, d'une marque...

Le reste ("https://.www") représente le sous-domaine et le nom du protocole utilisé.

Les pirates tentent ainsi d'imiter l’apparence des sites officiels et modifient le nom de sous-domaine.

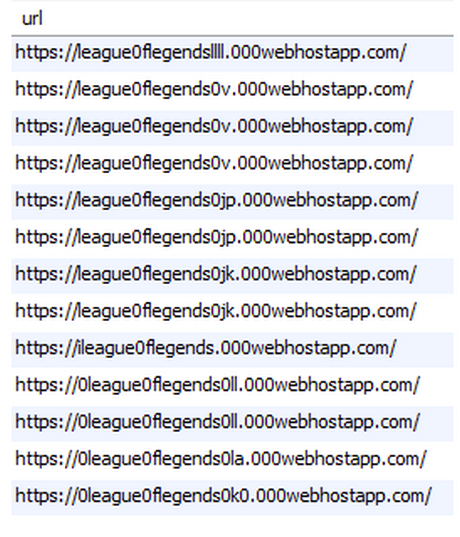

Dans le cas de l'arnaque ciblant League of Legends, on retrouve ceci :

Quels sont les moyens de protection ?

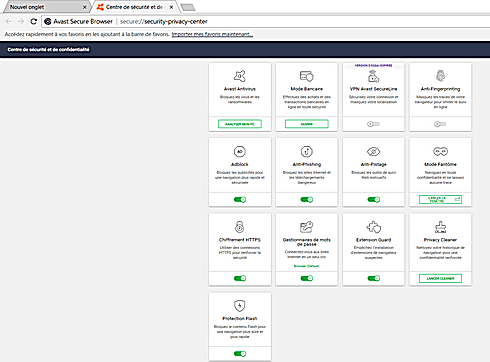

Nous vous recommandons d'utiliser le navigateur Avast Secure Browser, qui propose notamment une fonctionnalité baptisée "anti-Phishing", qui détecte/bloque les sites malveillants et les tentatives d'hameçonnage.

Pour le télécharger, c'est par ici : LIEN